2024/01/10

企業を狙ったサイバー攻撃は近年ますます増加し、セキュリティ対策は企業経営における重要ポイントとなっています。サプライチェーンの脆弱性を突かれるなど、自社の範囲内でセキュリティ対策を行う従来のやり方では通用しなくなった現在、企業経営を担う者はどう行動すべきなのか。世界のサイバーセキュリティ動向を長年にわたってウォッチし、収集した脅威情報とその対策を企業に提言してきたNRIセキュアテクノロジーズの高梨素良と奥村哲平は、経営陣がセキュリティ動向を把握することの重要性を語ります。

従来のセキュリティ対策だけでは、リアルな脅威に対応しきれない

――近年、サイバーセキュリティの強化がこれまで以上に求められています。2022年には経済安全保障推進法も成立しましたが、これらの背景についてお聞かせください。

高梨:源流は2021年のコロニアル・パイプライン事件にあると考えられます。日本でも大きく報道されたのでご存じの方も多いと思いますが、米国の大規模石油パイプライン事業者がサイバー攻撃のターゲットとなり、一時的に石油製品の供給が滞った事件です。米国ではパニックを起こした人がガソリンスタンドに殺到するなど、かつての日本のオイルショックのような混乱が発生しました。

これを受け、米国政府はサイバーセキュリティ向上に関する大統領令 (EO 14028) を公表し、その中で組織が遵守すべきセキュリティ施策を定義しました。このうち主要な要件の1つにソフトウェアサプライチェーンを強固にすることがあり、これに準じてさまざまなセキュリティガイドラインが刊行されています。

2022年に成立した日本の経済安全保障推進法も、同じような問題意識から生まれたものといえます。基幹インフラを守ることを目的として、サプライチェーンのセキュリティ確保を強く求めています。源流であるEO14028は「米国の」「政府関連向けの」コンプライアンスでしたが、サプライチェーンの特性上、同盟諸国、ひいては関連組織に同様のコンプライアンスが求められています。

奥村:政府レベルの動きもありますが、サイバー攻撃の頻度が非常に高くなっているため、企業側も対応を迫られているという実態もあります。リモートワークが増えたことで攻撃対象となるポイントが増えていますし、攻撃テクニックも高度化しており、従来のセキュリティ対策の限界があらわになってきました。

――高度化する脅威には、どのように立ち向かえばよいのでしょうか?

高梨:脅威に対する知見をまとめ、攻撃を先んじて防ぐ「脅威インテリジェンス」が有効だと考えます。IT黎明期にはサイバー攻撃の内容やその影響は見えづらく、対策もやや教条的な内容に寄っていたように思いますが、昨今はITシステムに壊滅的なダメージを与えて業務を混乱させ、巨額の身代金を要求するといった、非常にリアルな脅威が世を騒がせています。これらのサイバー攻撃の実態を知り、それに応じた現実的な防御策を打つことが大切です。

脅威のレベルを切り分け、経営陣が知っておくべき本質を理解する

――脅威インテリジェンスを導入する際のポイントをお聞かせください。

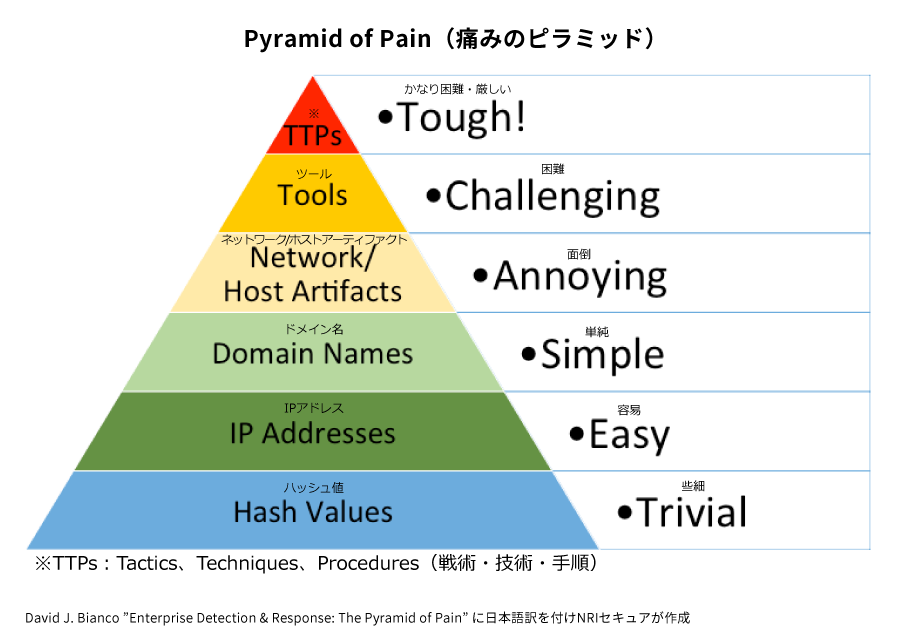

高梨:まず、情報には「レベル」があると認識することです。Pyramid of Pain(痛みのピラミッド)という概念があります。これは情報のレベルをピラミッドのアナロジーとしたものです。

低レベルな情報とは例えば攻撃に使われるIPアドレスなどです。防御者がこの情報を基に対策を打つのは容易、つまり「痛みが少ない」ですが、攻撃者も攻撃に使うIPアドレスを変えて防御を迂回するのは容易です。これに対して、高レベル情報としては攻撃動機などが挙げられます。仮に攻撃者の目的が金銭である場合、サイバー攻撃で得た情報を換金する手段を防いでしまえば、動機をくじき、ひいては攻撃自体の発生をより根源的に牽制することができます。しかし、これは対策に手がかかり「痛みが大きい」といえます。脅威インテリジェンスにおいては、この情報のレベルに応じた硬軟両面の対応をとることが重要です。

――具体的にどのような対応をとればよいのでしょうか?

高梨:例えば、「詐欺にありがちな文面」という低レベル情報を用いてフィッシングメールを自動でブロックする機能など分かりやすいと思います。このような機能はすでに多くのセキュリティソリューションに組み込まれています。また、近しい組織には同じような攻撃が来るため、グループ会社や同業他社とサイバー攻撃の手掛かり情報 (IoC) の共有を行うことも大変有効です。このように低レベル情報は現場で活用することが期待されます。

一方で、コンプライアンスの動向や、国際情勢を背景とする攻撃の兆候など高レベル情報に関しては、全社的なセキュリティ施策の点検や予算を組んで新しいセキュリティソリューションを導入するなど、セキュリティ戦略を立てる際に活用することが期待されます。この骨太で本質的な対応はトップダウンで行う必要があり、経営陣は大局的なセキュリティ情勢をつかむことが求められます。

経営陣全体でセキュリティの概観をつかみ、同じ目線を持つ重要性

――経営陣が取り組むべきセキュリティ課題について、もう少しお聞かせください。

高梨:会社を守るために、経営陣には全体を俯瞰する視点が必要です。昨今のサイバー攻撃被害に顕著なのは、決して正面玄関が破られているわけではないという点です。管理が曖昧なネットワーク機器やガバナンスの弱いグループ会社、小規模な取引先がまず攻撃を受け、そこから侵入されて被害が拡大するケースが非常に増えています。

そのため、システム担当者が自身の管理下にあるシステムだけを守るといったサイロ化されたやり方では被害を防ぐことはできません。組織全体、サプライチェーン全体で対策の抜け漏れをなくすためにはトップダウンのガバナンスが重要なのです。

――CISO(最高情報セキュリティ責任者)を指名し、その人に任せるというやり方についてはいかがでしょうか?

高梨:CISOの設置は重要な施策です。しかし日本企業のCISO設置割合は4割弱と、海外企業を大きく下回っています※1。理由の一つが専門人材の不足です。この問題は簡単に解決できるものではありませんし、「名ばかりCISO」を無理に置いてもうまく機能しないでしょう。さらに、最近では設置割合の高い国々ではCISOの「燃え尽き症候群」がセキュリティ施策上の屈指の問題としてクローズアップされています。常に新しい情報を追いかけなくてはならない業務の負荷、責任の重さ、経営陣の理解の乏しさといった点に加え、予算や人員に関する裁量が十分でないことなどが理由として挙げられます。

このような状況に鑑みると、今や経営上の最重要課題ともいえるセキュリティ対策を1人の担当者に任せきりにしておくことは現実的とはいえません。高レベルの情報を常に経営陣で共有し、戦略レベルの対応にかかるセキュリティ指針を示すべきでしょう。

奥村:セキュリティリスクがビジネスに直結する時代になっているため、何か事故が起きたときにはがそれが株価に直接反映してしまいます。そのような状況に陥ったときの公表方法にも配慮が必要です。「担当者に任せているから」といった経営陣の対応では到底筋が通りません。何が原因で何が起きているのかを自分の言葉で語られなくては、市場の信頼も失ってしまうでしょう。

リスクマネジメントの観点からも、今どのような脅威が自社に迫っているのかを把握しておくことは非常に重要なことだと考えます。

- NRIジャーナルの更新情報はFacebookページでもお知らせしています